Addio VPN: perché il modello Zero Trust è l'unico futuro possibile per la cybersecurity aziendale

Nel panorama tecnologico odierno, vent’anni di esperienza ci hanno insegnato una verità fondamentale: la sicurezza non è un prodotto che si acquista, ma una mentalità che si evolve. Se la vostra azienda si affida ancora alle VPN (Virtual Private Networks) per proteggere il lavoro remoto e i dati sensibili, state navigando in acque pericolose con una bussola del secolo scorso.

Oggi, il perimetro aziendale non esiste più. I dati sono nel cloud, le applicazioni sono SaaS e i collaboratori sono ovunque. È tempo di analizzare perché la VPN è diventata un “legacy risk” e perché lo Zero Trust Network Access (ZTNA) è l’unico standard accettabile.

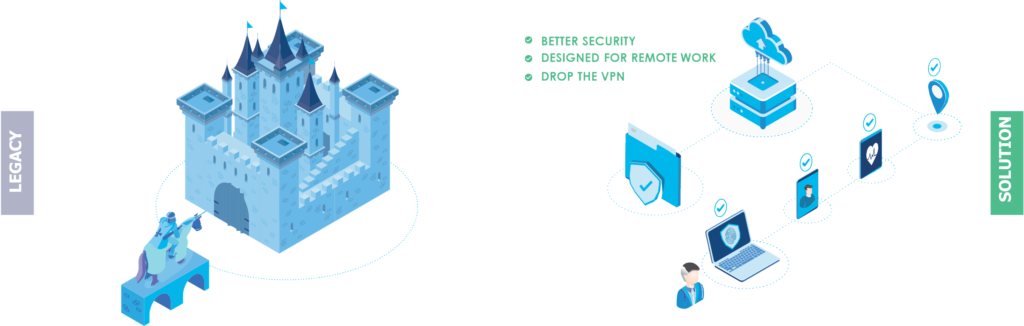

Il collasso del castello: il limite intrinseco delle VPN

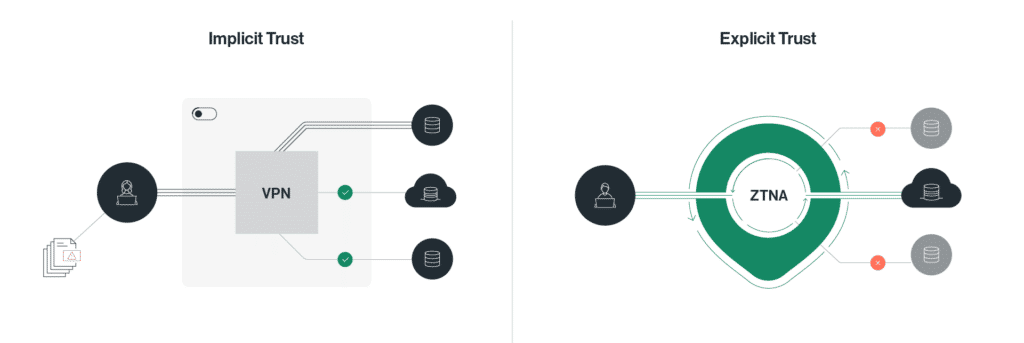

Per decenni, la sicurezza informatica è stata pensata come un castello: mura alte (il firewall) e un ponte levatoio (la VPN). Una volta abbassato il ponte e superata l’autenticazione iniziale, l’utente era “dentro” e godeva di una fiducia implicita.

I 3 grandi fallimenti della VPN

- Movimento Laterale: se un hacker ruba le credenziali VPN di un dipendente, ha accesso all’intera sottorete. Può spostarsi indisturbato da un server all’altro.

- Latenza e “Backhauling“: forzare tutto il traffico verso un concentratore centrale prima di inviarlo al cloud appesantisce la rete, degradando l’esperienza utente.

- Gestione Complessa: gestire patch, certificati e hardware per migliaia di tunnel cifrati è un incubo operativo che aumenta la superficie di attacco.

Zero Trust: "mai fidarsi, verificare sempre"

Il modello Zero Trust ribalta completamente il paradigma. Non esiste più un “dentro” sicuro e un “fuori” pericoloso. Ogni richiesta di accesso, che provenga dall’ufficio del CEO o da un bar in aeroporto, viene trattata come una potenziale minaccia.

Come ZTNA cambia le regole del gioco:

- Micro-segmentazione: l’utente non accede alla rete, ma alla singola applicazione. Se un account viene compromesso, l’attaccante rimane confinato in una “bolla” senza poter vedere il resto dell’infrastruttura.

- Verifica contestuale: non basta una password. Lo Zero Trust analizza: Chi sei? Il tuo dispositivo è aggiornato? Ti stai collegando da una posizione insolita? A che ora stai tentando l’accesso?

- Invisibilità delle risorse: con lo Zero Trust, le vostre applicazioni aziendali diventano “oscure” all’Internet pubblico. Non essendoci un IP pubblico esposto, gli hacker non possono nemmeno scansionare i vostri servizi.

Analisi comparativa: sicurezza e gestione

| Caratteristica | VPN tradizionale | Zero Trust (ZTNA) |

| Modello di fiducia | Implicita (una volta connessi) | Nulla (verifica continua) |

| Punto di accesso | Intera rete/segmento | Singola applicazione |

| Esperienza utente | Spesso lenta, richiede login manuali | Trasparente, fluida e veloce |

| Visibilità | Limitata al tunnel | Granulare (ogni singola azione è loggata) |

| Scalabilità | Hardware-dependent | Cloud-native, scalabilità infinita |

Analisi comparativa: sicurezza e gestione

In 20 anni di consulenza, abbiamo visto nascere e morire decine di trend. Ma lo Zero Trust non è una moda: è la risposta necessaria alla sofisticazione dei ransomware moderni.

Tuttavia, c’è un fenomeno preoccupante che osserviamo ogni giorno: l’abbaglio del marketing. Molte aziende oggi si riempiono la bocca con il termine “Cybersecurity”, vendendo antivirus obsoleti o firewall ricolorati come soluzioni miracolose. È quasi paradossale vedere system integrator che dichiarano di proteggere le infrastrutture critiche, ma che non sanno distinguere tra un accesso basato su perimetro e uno basato su identità.

La frecciatina del professionista: se il vostro consulente di sicurezza vi propone ancora una VPN come “soluzione definitiva” per il 2026, probabilmente non sta proteggendo i vostri dati, sta solo proteggendo la sua incapacità di aggiornarsi. Parlare di sicurezza senza dominare i principi Zero Trust è come pretendere di progettare un’auto moderna conoscendo solo i motori a vapore.

Conclusioni: verso una nuova resilienza

Il passaggio allo Zero Trust non avviene in una notte, ma è un percorso obbligato. Riduce i rischi, abbatte i costi di gestione e libera i dipendenti dalle catene di una tecnologia frustrante.

La vostra azienda è pronta a smettere di costruire muri e iniziare a proteggere ciò che conta davvero?

Ti interessa approfondire come implementare lo Zero Trust nella tua infrastruttura esistente? Contattaci per un’analisi dei rischi dedicata.