L’ IT Asset Management (ITAM) è una disciplina fondamentale per le aziende moderne che dipendono fortemente dalla tecnologia per operare. Si riferisce alla gestione dell’intero ciclo di vita degli asset tecnologici dell’organizzazione, inclusi hardware, software e risorse digitali. L’obiettivo principale dell’ITAM è massimizzare l’efficienza operativa, ridurre i costi e garantire la conformità alle normative, assicurando che le risorse IT siano ottimizzate e gestite in modo sicuro ed efficiente.

GDPR e Best Practice per garantire la privacy

Il Regolamento Generale sulla Protezione dei Dati (GDPR) è entrato in vigore il 25 maggio 2018, con l’obiettivo di rafforzare la protezione dei dati personali nell’Unione Europea. Questo regolamento ha posto nuove sfide per le aziende di ogni settore, che devono implementare misure adeguate per garantire la sicurezza e la privacy dei dati dei propri utenti. Tuttavia, raggiungere la conformità al GDPR non è solo una questione di adeguamento normativo, ma un’opportunità per costruire una cultura della privacy e della trasparenza.

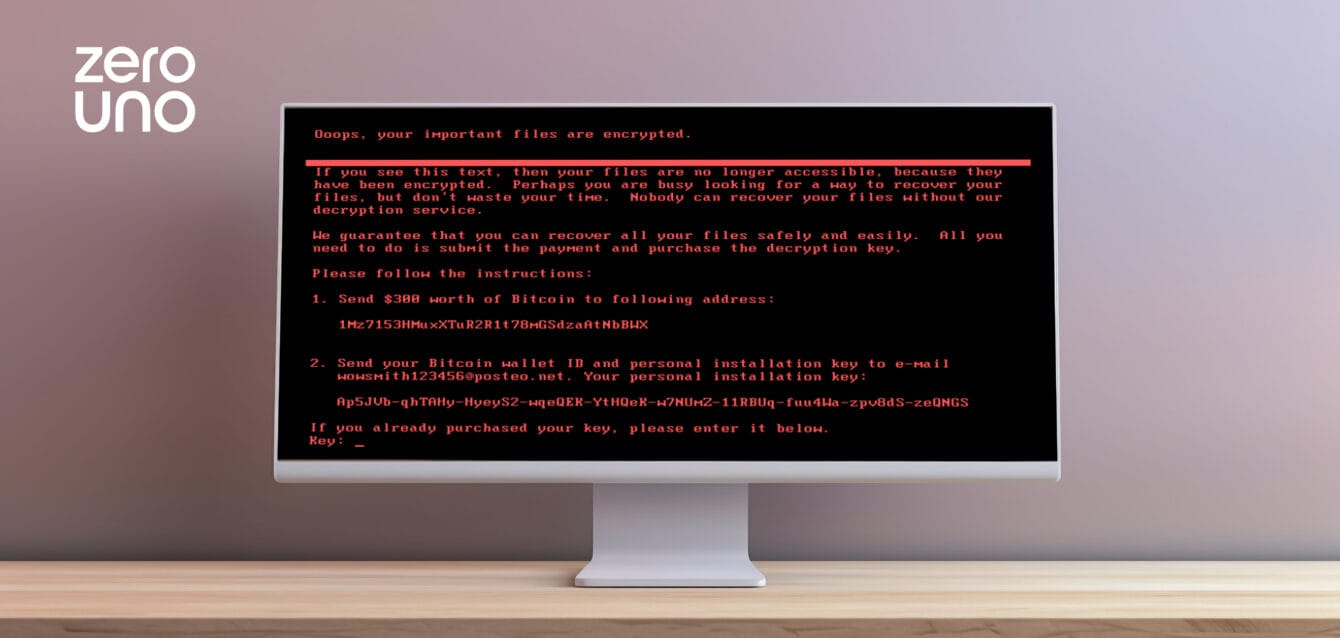

Minacce silenti: quanto siamo al sicuro?

Nessuno è al sicuro dalle moderne minacce silenti informatiche, ma è necessario prenderne coscienza, per limitare i danni e creare una strategia efficace. Negli ultimi anni molte minacce apparentemente nascoste (Ghost Threats), hanno mietuto vittime in ogni comparto della nostra società….

Patch Management come necessità

Il Patch Management è un’attività imprescindibile, un modus operandi che separa le realtà a norma da quelle che non lo sono…

Zerouno come IT Personal Trainer

Ci sentiamo innovatori, e lo siamo in primis nel rapporto fornitore-cliente. L’esperienza ci ha portato a sviluppare un nuovo approccio, quello dell’ “IT Personal Training”.

Veeam per tutti

Veeam per tutti: supporto per Proxmox VE Veeam 12.2 fornisce supporto per Proxmox e molte nuove features Per chi non conoscesse l’azienda Veeam e le soluzioni offerte per il backup, la replica e la continuity in generale, è sufficiente dare uno…

Il canto della cicala…

Il Cybercrimine risulta essere molto più goliardico di quanto sembri, e questa volta l’immagine scelta è quella della cicala.Lo scopo è quello di infettare gli hypervisor VMWare con il codice scritto in rast e in grado di cifrare tutti i dati…

Two Firewall is (not) meglio che one

Molte pubblicità degli anni ’80-’90 hanno fatto la storia per via dei loro slogan ancora oggi attuali… ecco perché mi piace ironizzare sulla simpatica teoria che due gelati sono meglio di uno, per aiutarvi a comprendere come oggi sia mal interpretato…

Vulnerabilità in Microsoft Entra AD Connect

Recentemente si è parlato di una media vulnerabilità nello strumento di sincronizzazione di AD con ENTRA di Microsoft. Questo deve porre l’attenzione ancor più a seguire le best practice inerenti l’isolamento e una gestione molto ristretta di questi servizi “delicati” Come…

Nasce zerouno!

Nasce zerouno! nuova realtà nel mondo IT – Professionalita’, Competenza e Disponibilità saranno i motori trainanti dell’Azienda